Il mondo dell’IT (Information Technology) racchiude in se tutto l’insieme delle odierne tecnologie adoperate al fine di elaborare, memorizzare e utilizzare informazioni. I dati contenuti nei PC e nelle reti informatiche sono esposti a rischi sempre maggiori da contrastare. In questo articolo del nostro speciale sulla sicurezza informatica, vedremo quali sono i rischi nel mondo informatico a cui è possibile andare incontro se non si sta molto attenti a quello che si fa.

Evoluzione pericolosa

Gli accessi illegittimi ai dati residenti sui sistemi di elaborazione, la compromissione o il furto di questi rappresentano oggi una grave minaccia, sempre più difficile da contrastare.

La costante apertura di nuove reti verso Internet, unita alla rapida crescita di connessioni di tipo permanente (come, per esempio, quelle realizzate tramite la tecnologia ADSL) anche tra le utenze private, ha creato un fertile terreno per questo genere di minacce in quanto, a causa della continua immissione in rete di nuovi sistemi, sono cresciuti esponenzialmente i possibili bersagli da attaccare.

Alla luce di questo si rende necessario implementare efficaci politiche di sicurezza capaci di contrastare dinamicamente questi pericoli, che minano sia la sicurezza del singolo utente privato sia quella delle grandi reti informatiche. Un’azione del genere non è realizzabile con interventi estemporanei e non ben pianificati poiché, per contrastare efficacemente questi rischi, occorrono competenze specifiche.

Sebbene l’elevata dinamicità di questo ambiente, in continua evoluzione secondo tempistiche e modalità assolutamente imprevedibili, non consenta di essere esaustivi, si cercherà di contrastare questa limitazione mediante l’esposizione dei concetti chiave alla base di ogni tecnica.

Il problema della sicurezza informatica

In questo particolare ambiente è sempre valido quel detto paradossale che recita: “solo una macchina spenta può essere considerata una macchina sicura”.

Solo in apparenza sciocca, questa affermazione racchiude in se una grande verità, che si traduce in una sorta di monito per chi opera nell’IT, e cioè: un elaboratore accesso, per quanto si siano prese tutte le possibili precauzioni, rimane potenzialmente vulnerabile.

L’essenza di questa sconcertante affermazione è basata sull’inequivocabile considerazione che continuamente, nel mondo, si scoprono e vengono rese pubbliche nuove vulnerabilità che riguardano i sistemi informatici.

Questa situazione, grazie ai dettagli offerti dagli scopritori, permette a una miriade di potenziali aggressori di violare in modo più o meno grave i sistemi afflitti dalla vulnerabilità resa pubblica.

In questo scenario ha luogo una frenetica gara tra i legittimi utilizzatori dei sistemi che cercano di rimediare al problema e i malintenzionati che, invece, tentano di sfruttare queste nuove informazioni per i loro fini.

Per quanto talvolta non si possa rendere un sistema totalmente sicuro nei confronti di una certa vulnerabilità, è ovvio che un sistema scarsamente o per nulla protetto è sempre preferito dagli aggressori rispetto a un altro nel quale sono attive alcune protezioni.

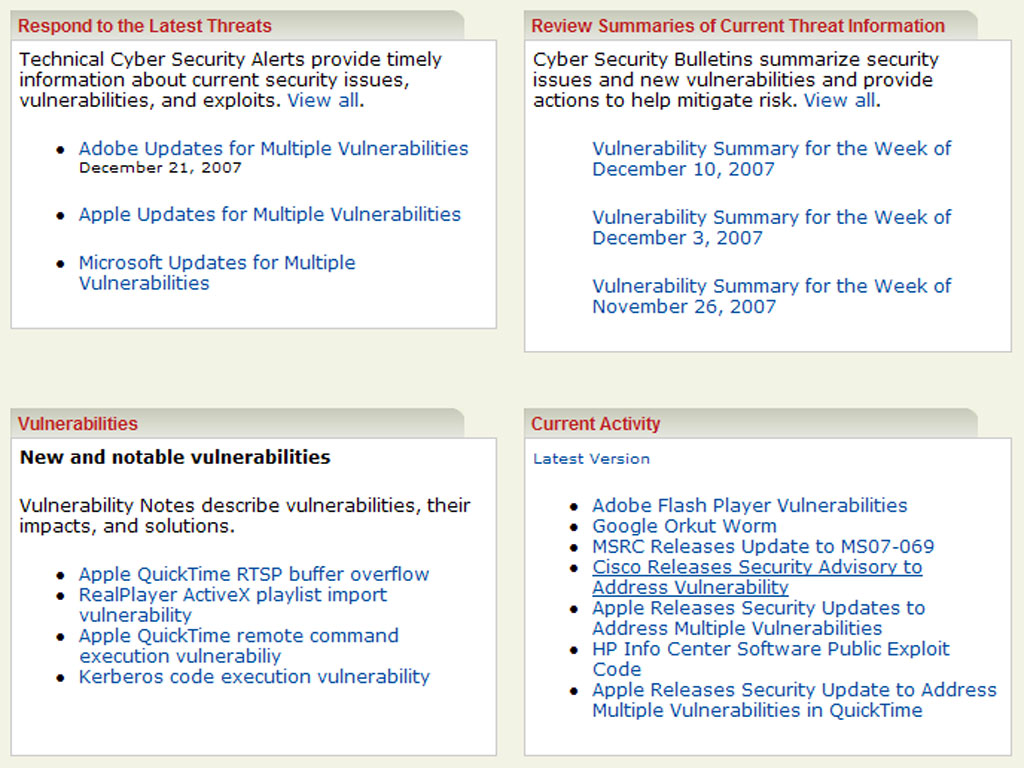

Creato nell’anno 2003 al fine di proteggere la rete Internet degli Stati Uniti, US-CERT (United States Computer Emergency Readiness Team) si occupa della difesa dagli attacchi informatici. Questo organismo coopera con agenzie federali, enti statali e privati, industrie e comunità di ricerca, allo scopo di diffondere informazioni utili riguardo a questo genere di problemi.

A questo punto viene spontaneo chiedersi come mai queste informazioni dettagliate, che permettono di approfittare delle vulnerabilità di un particolare sistema, vengano repentinamente rese pubbliche (generalmente attraverso Internet) non solo da malintenzionati ma, soprattutto, da rispettabilissimi addetti ai lavori. La risposta a questo inquietante quesito può essere sintetizzata in una sola frase: full disclosure.

Questa frase, che in italiano si può tradurre con il dovere di dire tutto, rappresenta la corrente di pensiero di coloro che difendono a spada tratta la libertà di diffondere tutti i dettagli relativi alle vulnerabilità venute alla luce: la loro scelta è guidata dalla convinzione che solo in questo modo i legittimi utilizzatori potranno immediatamente correre ai ripari. Questa nobile intenzione viene quindi addotta a giustificazione degli eventuali risvolti negativi che scaturiscono dalla full disclosure, risvolti rappresentati dalla possibilità che gli aggressori possano sfruttare le preziose informazioni sulle vulnerabilità ancora prima dei legittimi utilizzatori.

Numerosi siti rendono disponibili nelle loro pagine un elenco aggiornato delle vulnerabilità scoperte e, proprio per questa ragione, è assolutamente indispensabile che ogni singolo utente/amministratore li consulti frequentemente o, ancor meglio, qualora il servizio fosse disponibile, si abboni alle loro newsletter specifiche.

Nota

Le Newsletter sulla sicurezza sono un servizio, solitamente gratuito, offerto da alcuni siti specializzati che, in seguito a una breve procedura di iscrizione, inviano regolarmente all’utente aggiornamenti relativi alla sicurezza tramite posta elettronica.

Iniziamo a questo punto a introdurre il modo tipico di operare di un aggressore informatico. Le sue azioni, dal momento in cui sceglie un certo obiettivo fino alla conclusione dell’attacco (qualunque esso sia), possono essere suddivise, sommariamente, in tre fasi distinte: indagine, verifica e accesso, come riepilogato nella Tabella 1.

| Tabella 1: Le fasi principali che caratterizzano un attacco informatico | |

| Fase 1 – Indagine | La prima fase, definita di indagine, rappresenta il momento preliminare dell’attacco informatico. In essa l’aggressore cerca di raccogliere, nel modo meno invasivo possibile, il maggior numero di informazioni sull’obiettivo designato. |

| Fase 2 – Verifica | Nella seconda fase, quella di verifica, l’aggressore cerca di identificare tutti gli elementi utili per l’auspicata conquista dell’obiettivo come, per esempio, account, risorse condivise ecc. |

| Fase 3 – Accesso | Nell’ultima fase, definita di accesso, l’aggressore cercherà di violare il sistema designato sfruttando ogni sua possibile vulnerabilità e avvalendosi di tutte le informazioni rilevate nelle fasi precedenti. |

Analisi dei rischi

Molte persone hanno l’abitudine di memorizzare nei loro elaboratori numerose informazioni di una certa importanza come, per esempio, dati relativi ai conti bancari, password di carte di credito e bancomat ecc.

Questo modo di agire, pur non costituendo di per se un problema, diviene estremamente rischioso quando la macchina destinata a contenere questi dati viene connessa a una rete informatica: da quel momento, infatti, se non sono state prese le opportune precauzioni, le probabilità che un aggressore esterno possa accedere ai nostri dati sono davvero molto alte. Paure di questo tipo, che fino a qualche tempo addietro potevano forse essere considerate esagerate, sono oggi confermate da reali riscontri e, qualora qualcuno avesse ancora dei dubbi in merito, questi possono essere rapidamente dissipati attraverso la semplice lettura dei file di log generati da un comune personal firewall (un software di protezione largamente diffuso); la lettura di questi file evidenzia chiaramente come un elaboratore connesso in rete (per esempio, a Internet) sia continuamente insidiato da svariati tentativi di intrusione finalizzati alla rilevazione di eventuali vulnerabilità utili per la conquista di un accesso illegittimo.

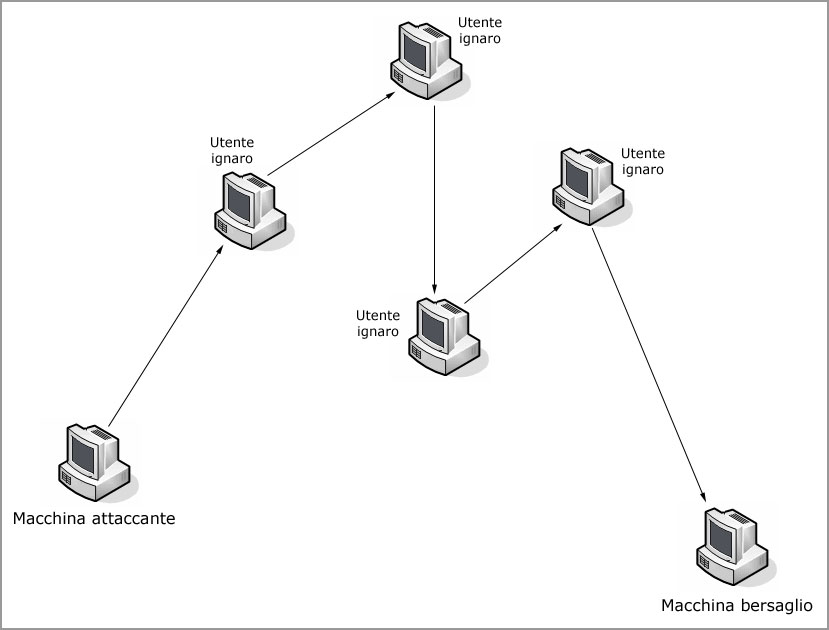

I problemi che un’intrusione può causare sono numerosi: si va dalla violazione della privacy, attraverso l’accesso a foto e documenti personali, ai danni di carattere economico, derivanti dal rilevamento del numero della nostra carta di credito o dei parametri per accedere al nostro servizio di home banking, incautamente memorizzati all’interno dell’elaboratore. Quelli appena citati sono solo alcuni esempi dei rischi cui un utente può andare incontro ma, nonostante la posta in palio sia alta, molte persone continuano a ritenere la sicurezza informatica un problema esclusivo di coloro che gestiscono dati di una certa importanza, non rendendosi conto che perfino una macchina dedicata al gioco, priva di qualsiasi dato personale, può essere fonte di grossi guai per il suo proprietario qualora non adeguatamente protetta: un intruso che riesca ad assumerne il controllo potrebbe adoperarla per accedere a siti Internet dai contenuti illegali (pedopornografia, terrorismo ecc.) o per attaccare altri sistemi informatici (banche, aziende, agenzie governative) o, ancora, per memorizzare temporaneamente materiale illegale (come, per esempio, informazioni derivanti da attività di spionaggio).

Gli esempi che si possono fare sono davvero tanti ma il risultato è sempre lo stesso: la paternità di queste azioni ricadrà sempre sull’ignaro proprietario della macchina compromessa, che risponderà in prima persona per ogni reato commesso. Egli, ovviamente, potrà far valere le sue ragioni dichiarandosi estraneo ai fatti ma, considerando che questo non avverrà in tempi brevi e che nel frattempo si dovranno subire tutte le conseguenze del caso (perquisizione, arresto, interrogatori ecc.), è certamente auspicabile non trovarsi mai in una di queste situazioni.

La prassi seguita dall’aggressore è quasi sempre la stessa: quando egli decide di effettuare operazioni illegali su di un certo obiettivo remoto, adopera una o più macchine delle quali ha precedentemente assunto il controllo (come è possibile osservare in Figura 2), macchine che, come abbiamo visto in precedenza, appartengono a utenti del tutto ignari.

Fortunatamente, come è già stato detto, la conquista di un sistema informatico non è immediata ma avviene per gradi e i tempi che la caratterizzano sono strettamente connessi sia al tipo di vulnerabilità da sfruttare sia al grado di preparazione dell’attaccante.

La diffusione delle informazioni

Secondo alcune statistiche redatte da fonti affidabili, quasi il 90% delle grandi aziende svolge la propria attività anche attraverso Internet o, almeno, possiede un sito Web di riferimento per la clientela: oltre alle numerose realtà private, anche tantissime strutture pubbliche offrono i loro servizi attraverso la grande Rete.

Questo scenario, che da un lato procura innegabili vantaggi ai cittadini, dall’altro genera situazioni di pericolo connesse alle possibili azioni criminali che alcuni malintenzionati potrebbero mettere in atto: danni economici, violazioni di privacy o, semplicemente, una perdita della credibilità derivante da azioni di defacement (termine anglosassone traducibile in deturpazione, utilizzato per indicare un’azione svolta nei confronti di un sito Web allo scopo di cambiarne i contenuti), rappresentano solo una ristretta rosa di possibili esempi.

Per queste ragioni è assolutamente necessario che ciascun utente in rete operi attivamente in questa sorta di battaglia in difesa di coloro che da Internet vogliono trarre tutti i benefici possibili e contro quelli che, invece, sfruttano la Rete per perseguire fini più o meno illegali: un’azione del genere è possibile solo attraverso una corretta informazione e preparazione.

L’obiettivo primario è quello di fornire a ciascun utente le nozioni necessarie per implementare autonomamente sul proprio sistema quelle misure minime di sicurezza che gli consentano almeno di fronteggiare gli attacchi più comuni. Così come in passato ha imparato ad adoperare con attenzione e criterio assegni bancari e carte di credito, l’utente deve oggi prendere confidenza con gli strumenti che possono difenderlo dalle aggressioni di tipo informatico.

Molto spesso, in relazione a queste tematiche, alcuni addetti ai lavori operano in modo poco trasparente nei confronti degli utenti finali, nascondendo preziosi consigli dietro a complesse terminologie ed ergendosi su di una sorta di piedistallo.

Questo tipo di atteggiamento non aiuta certo a risolvere questo genere di problemi. Quindi, se dalla parte di chi ascolta è indispensabile una grande umiltà e attenzione, dall’altra occorre utilizzare un linguaggio chiaro che non ecceda nell’uso di termini e acronimi di scarsa comprensibilità.

A questo punto, soffermiamoci un attimo per delineare in modo sommario quali sono le specifiche che un sistema informatico deve possedere per poter essere considerato sicuro:

- il primo requisito è quello che viene definito confidenzialità, cioè la garanzia che le informazioni siano protette dalle letture non autorizzate accidentali o dolose;

- il secondo, definito integrità e autenticità, si raggiunge quando le informazioni sono protette da ogni possibile alterazione provocata da accessi non autorizzati, accidentali o dolosi;

- l’ultimo requisito prende il nome di disponibilità ed è assicurato quando le risorse dell’elaboratore risultano sempre disponibili agli utenti legittimi (con l’unica eccezione rappresentata dai momenti di blocco causati da un guasti tecnici).

Appare subito evidente la difficoltà di soddisfare integralmente specifiche di questo genere, sia a causa del fattore umano sia per le caratteristiche di alcuni elementi in gioco, che già per propria natura sono afflitti da alcune fragilità intrinseche: uno degli esempi più calzanti è rappresentato dalla famiglia di protocolli denominata TCP/IP (Transmit Control Protocol/Internet Protocol), universalmente utilizzata nell’ambito delle comunicazioni sulla rete Internet ma afflitta da diverse debolezze architetturali a causa della sua obsolescenza.

I problemi nei quali ci si imbatte nel tentativo di soddisfare i requisiti appena citati sono elencati nella Tabella 2.

| Tabella 2: Requisiti di sicurezza e considerazioni relative al loro soddisfacimento | |

| Confidenzialità | Difficile da soddisfare, dato che molte comunicazioni avvengono in chiaro (cioè, senza alcuna codificazione che le renda illeggibili agli intrusi). Quindi, tutto quello che transita per la Rete può essere facilmente intercettato, mediante apposite tecniche (sniffing), da chiunque. La situazione è comunque destinata a modificarsi in meglio, in quanto, essendo oggi palesi i rischi derivanti dalla comunicazioni in chiaro, sono sempre di più servizi che utilizzano modalità di comunicazione cifrata. |

| Integrità e autenticità | Non si possono ottenere con gli strumenti standard, dato che essi non sono in grado di garantire che i dati pervenuti non siano stati modificati durante il percorso e, soprattutto, non possono fornire la certezza che l’indirizzo del mittente da noi rilevato corrisponda a quello reale. Un aggressore, attraverso una particolare tecnica (spoofing), può intervenire su un pacchetto di dati in transito, alterando alcune delle sue informazioni originali come, appunto, l’indirizzo di origine. |

| Disponibilità | Risulta evidente che neppure l’ultimo requisito può essere soddisfatto. Infatti, sono molti gli elementi in gioco che possono mettere completamente fuori servizio un sistema: difetti nel software adoperato, presenza di virus, attacchi di tipo denial of service ecc. |

Hacker, cracker e script kiddies

Allineandomi alla stragrande maggioranza di coloro che si occupano di queste tematiche, trovo doveroso chiarire alcuni concetti relativi ad alcuni termini molto adoperati ai nostri giorni.

Il primo di questi è certamente hacker, termine che per antonomasia identifica (erroneamente) il criminale informatico dei nostri giorni: esso è nato nell’ambito dei laboratori del MIT (Massachusetts Institute of Technology) intorno agli anni Cinquanta e ha origine da un soprannome che si erano dati alcuni studenti facenti parte di questo laboratorio.

La parola deriva dall’inglese hack, che significa spaccare, fare a pezzi, e si utilizza per identificare una persona che, per semplice curiosità, penetra all’interno dei sistemi, analizzandoli al fine di comprenderne il funzionamento: negli anni il significato originale di questo termine è stato travisato attribuendogli una valenza negativa che assolutamente non possiede.

L’appellativo corretto da adoperare per identificare i criminali informatici è quello di cracker, termine che identifica, appunto, coloro che cercano di forzare i sistemi per ottenerne dei vantaggi personali o, semplicemente, per arrecare dei danni.

Ho ritenuto opportuno fare questo tipo di precisazione poiché spesso, all’interno dell’ambiente informatico (conferenze, articoli, siti ecc.), si adopera il termine hacker con una valenza positiva e questo, se non si è a conoscenza di quanto detto, potrebbe spiazzare coloro che si avvicinano per la prima volta a questi argomenti.

La comunità informatica identifica come hacker coloro che tentano di comprendere fin nel minimo dettaglio le parti costituenti un certo sistema, cercando di scoprirne i segreti più reconditi ed evidenziandone le imperfezioni in modo da poterlo migliorare.

Questo concetto può essere chiarito meglio attraverso le parole di uno di questi personaggi, che in una sua autodescrizione dice:

“Sono un hacker, osservo come funzionano le cose, le smonto completamente e le rimonto, anche in modo differente, allo scopo di farle funzionare meglio di prima; per me ogni informazione deve essere libera e sono, quindi, nemico giurato di tutto ciò che si interpone tra me e la conoscenza.”

Un discorso completamente diverso va fatto in merito ai cosiddetti script kiddies, altro termine adoperato per definire coloro che, privi di adeguate competenze, cercano comunque di introdursi abusivamente nei sistemi informatici servendosi di strumenti realizzati da altri.

Essi si avvalgono dei software e delle informazioni disponibili sulla rete Internet, senza conoscerli nel dettaglio, limitandosi a utilizzarli nelle loro funzionalità più immediate e, spesso, più dannose.

Chi ha avuto modo di imbattersi in questo genere di individui sa che non devono essere sottovalutati, in quanto, adoperando degli exploit (dall’inglese sfruttare, si tratta di tecniche o software in grado di approfittare di una certa vulnerabilità) creati da persone competenti, sono potenzialmente in grado di causare problemi molto seri ai sistemi da loro presi di mira.

Il risultato di tutto questo è un consistente allargamento della cerchia dei potenziali aggressori dai quali occorre difendersi.

Le società del terzo millennio

Fino a poco tempo addietro nessuno avrebbe immaginato che si potesse concretizzare uno scenario come quello odierno. Infatti, per quanto si potesse ipotizzare la direzione nella quale l’informatizzazione stava procedendo, con le sue accezioni anche negative, nessuno sarebbe stato in grado di prevedere l’apporto che alcuni eventi di rilievo mondiale avrebbero dato a questo processo: quei tetri scenari globali cari a molti scrittori che, sulla scia del grande George Orwell, ipotizzavano un futuro governato da una sorta di grande fratello onnipresente che aveva il potere di controllare tutti e tutto, hanno in questi ultimi anni abbandonato il regno della finzione letteraria, concretizzandosi intorno a noi in modo repentino e inaspettato.

Gli elementi catalizzatori di questi cambiamenti di portata mondiale sono stati senza dubbio i fatti di sangue legati al terrorismo, eventi utilizzati per giustificare alcune straordinarie misure messe in atto da alcune nazioni: mi riferisco, in particolare, ad alcune leggi USA approvate dopo l’undici settembre 2001 e al sistema di intercettazione basato su satelliti spia denominato Echelon che, gestito dagli americani con il supporto di molti Paesi, è in grado di sorvegliare globalmente le comunicazioni mondiali. Il nobile scopo dei governi di garantire la sicurezza dei loro cittadini è però andato oltre il comune senso della misura, limitando drasticamente le libertà individuali e, cosa ancor più grave, violando principi costituzionali formalmente sanciti, in forza di una deroga mai scritta o votata da alcuno.

La tiepida opposizione a questo genere di operazioni ha origine dalle paure della gente verso la minaccia terroristica, paure molto spesso esagerate che hanno rappresentato un fertile terreno per questa corrente antilibertaria.

Identità digitale

Alcune misure messe in atto dai governi interferiscono profondamente nella sfera digitale di ognuno di noi, interessando le comunicazioni a voce, la posta elettronica, le informazioni archiviate nei database, l’utilizzo della rete Internet e così via.

Viene spontaneo domandarsi quanto per noi siano realmente importanti queste informazioni, che di fatto costituiscono la nostra identità digitale, un’identità che noi tutti oggi, volenti o nolenti, possediamo: essa è costituita dall’insieme di informazioni relative alla nostra persona che, per obbligo (anagrafe, azienda, fisco ecc.) o per scelta volontaria (carte di credito, account Internet), abbiamo fornito in tempi diversi e che, adesso, risiedono all’interno dei database di numerosi sistemi informatici.

Questa nostra immagine digitale, paradossalmente, è talvolta più importante di quella reale: esistono esempi eclatanti in tal senso, come quello relativo a una persona che, risultando deceduta nel database consultato dall’operatore, si sforzava di far comprendere a quest’ultimo l’evidente errore senza alcun successo, in quanto, nonostante si trovasse innanzi a lui, indiscutibilmente viva, l’unico risultato che ottenne fu quello di sentirsi dire, laconicamente, “mi dispiace ma lei risulta deceduta”.

E se è già così difficile convincere circa l’evidenza della nostra vitalità, figuriamoci in altri contesti, quando in gioco ci sono fattori meno appariscenti ma non per questo di minore importanza come, per esempio, il nostro stato patrimoniale, l’esito di un concorso sostenuto o, semplicemente, il pagamento di una multa: in questi casi la strada da seguire per rettificare un errore (del quale, per altro, solitamente non siamo responsabili) sarà alquanto impervia.

Nota

La carta d’identità elettronica, solitamente indicata attraverso l’acronimo CIE, rappresenta il documento destinato a sostituire, gradualmente, la classica carta d’identità cartacea in uso sul territorio italiano.

Messi da parte i risvolti esilaranti, non ci vuole molta immaginazione per intuire in quale direzione le nostre società si stanno muovendo, un percorso per nulla rassicurante che conduce verso una graduale perdita d’importanza della nostra identità reale a vantaggio di quella digitale che, vista la sua sempre crescente valenza, dovrebbe essere gestita in modo adeguato.

Quest’ultimo è il vero nocciolo del problema. Infatti, pur condividendo la necessità di attribuire importanza alla nostra identità digitale, è necessario ottenere opportune rassicurazioni circa la corretta amministrazione di quest’ultima da parte delle figure preposte: purtroppo, vedremo che la situazione non è incoraggiante.

Il potere nel nuovo mondo digitale

Cerchiamo adesso di identificare quali sono le figure strettamente connesse con la gestione di questo nuovo universo digitale.

Possiamo subito anticipare che lo scenario degli ultimi anni ha radicalmente stravolto i canonici ruoli di alcuni personaggi, permettendo che il potere transitasse dalle mani di alcuni verso altri: figure che detenevano un potere quasi assoluto all’interno di alcuni ambienti come, per esempio, i dirigenti delle grandi aziende pubbliche, silenziosamente, senza che se ne rendessero conto, hanno ceduto il loro potere ad altri personaggi che fino ad allora gravitavano discretamente all’interno delle aree tecniche.

Amministratori di sistema, responsabili delle reti e altre figure connesse alla gestione dei sistemi informatici hanno iniziato una lenta ascesa al potere, divenendo elementi cruciali nelle strutture in cui operano.

Questo lento ma inarrestabile passaggio di poteri è stato agevolato dall’incapacità delle vecchie figure dirigenziali di tenere il passo al repentino stravolgimento causato dal nuovo ordinamento digitale: l’assenza di competenze specifiche e/o il totale disinteresse per l’acquisizione di esse è stata la causa principale di queste trasformazioni.

Figure professionali i cui poteri erano un tempo circoscritti alle sole aree tecniche si sono trovate improvvisamente in grado di influenzare le sorti delle aziende dove operano, in quanto, almeno potenzialmente, sono in grado di accedere a ogni tipo di informazione. L’aspetto preoccupante di tutto questo e rappresentato dalla constatazione che, nonostante queste figure detengano un potere enorme, solo in tempi recenti la legislazione si è occupata di attribuire loro precise responsabilità oggettive.

Molte aziende pubbliche e private, inoltre, durante il transito dal regime tradizionale a quello digitale, si sono affidate a figure non professionali, lasciando la gestione dei loro sistemi nelle mani di gente poco competente.

Questa sorta di Far West informatico iniziato tanti anni addietro dietro l’attenuante della carenza di figure professionali adeguate all’interno delle strutture, permane ancora oggi all’interno di alcune realtà, anche molto importanti (specialmente pubbliche), nonostante la situazione odierna sia generalmente migliorata: certamente nessuno di noi si affiderebbe nelle mani di un autodidatta appassionato di chirurgia ma, invece, molto spesso, siamo costretti ad affidarci senza riserve ad alcune persone che non possiedono i requisiti minimi per garantire la corretta gestione delle nostre informazioni, con tutti i rischi che ne possono conseguire.

Allo scopo di non generalizzare, occorre evidenziare che alcuni individui, costretti a svolgere i compiti propri di alcune figure professionali al momento assenti, hanno affrontato questo problema in modo estremamente responsabile, muovendosi inizialmente con grande cautela e acquisendo pian piano nel tempo le necessarie competenze. Purtroppo, però, questa linea di condotta non rappresenta la norma.

Autore: Roberto Saia – Tratto da: Reti e sicurezza – Edizioni FAG